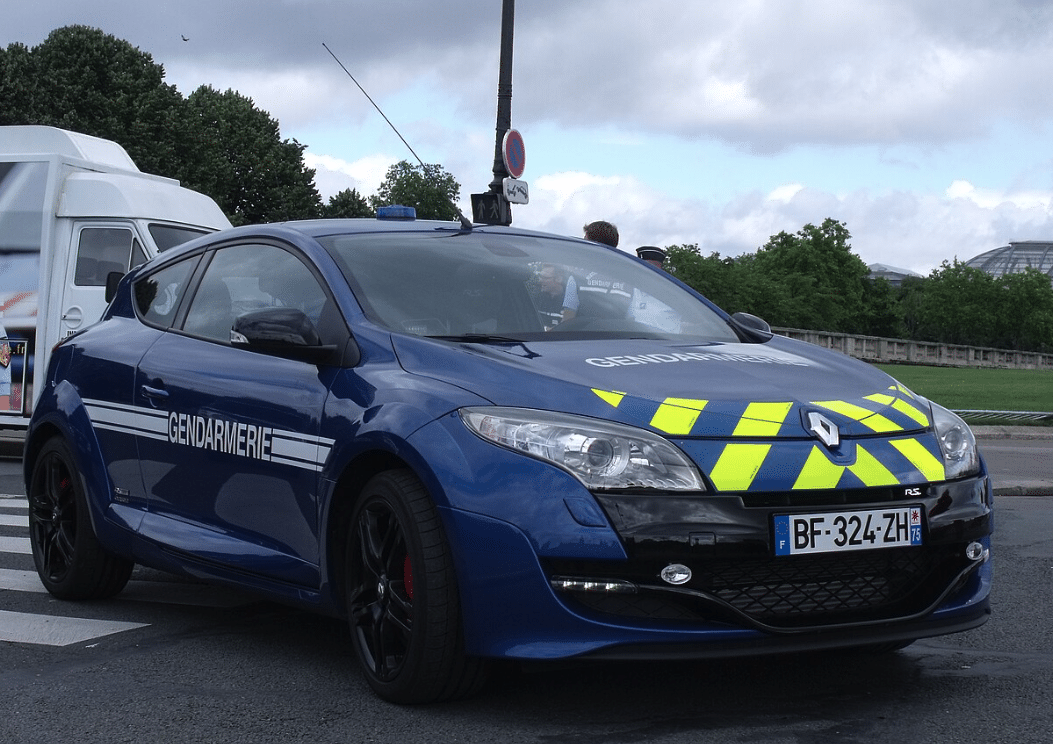

Une arnaque d’un genre nouveau a frappé des automobilistes franciliens. Mais derrière ce piège high-tech, une organisation rodée, des méthodes transfrontalières et une énigme judiciaire encore ouverte. Qui est vraiment à l’origine du siphonnage de données ? Et comment une simple station-service est devenue un point névralgique d’une escroquerie ?

Une technique invisible pour une arnaque qui fait mal

C’est dans une station-service de Vitry-sur-Seine (Val-de-Marne) que tout commence. Les automobilistes payent comme à l’accoutumée, insèrent leur carte, composent leur code. Rien d’anormal à première vue. Sauf qu’un appareil ultra-fin, un “shimmer”, est discrètement dissimulé à l’intérieur du terminal. Invisible, ce dispositif capte les données de la puce et le code PIN sans que personne ne s’en rende compte.

Le “shimming” n’est pas nouveau. Mais ici, il s’adapte à un environnement encore peu surveillé : les pompes à essence. Selon l’Observatoire de la sécurité des moyens de paiement, cette méthode de piratage a occasionné 36 000 euros de préjudice en France en 2023.

Une fois les données bancaires collectées à Vitry, elles étaient transmises vers l’Espagne, principalement à Barcelone et Madrid. Là, d’autres membres du réseau fabriquaient des cartes contrefaites avec les identifiants volés. Les retraits d’espèces étaient alors opérés rapidement, directement sur les comptes des victimes, avant même qu’une alerte ne soit déclenchée par la banque.

Selon les informations publiées par Le Parisien, les escrocs ont utilisé cette faille pour pirater des dizaines de cartes. Impossible toutefois de connaître le nombre exact de victimes à ce jour. « Le préjudice est en cours d’évaluation », indique une source policière citée dans l’article du Parisien.

Un boitier difficile à repérer

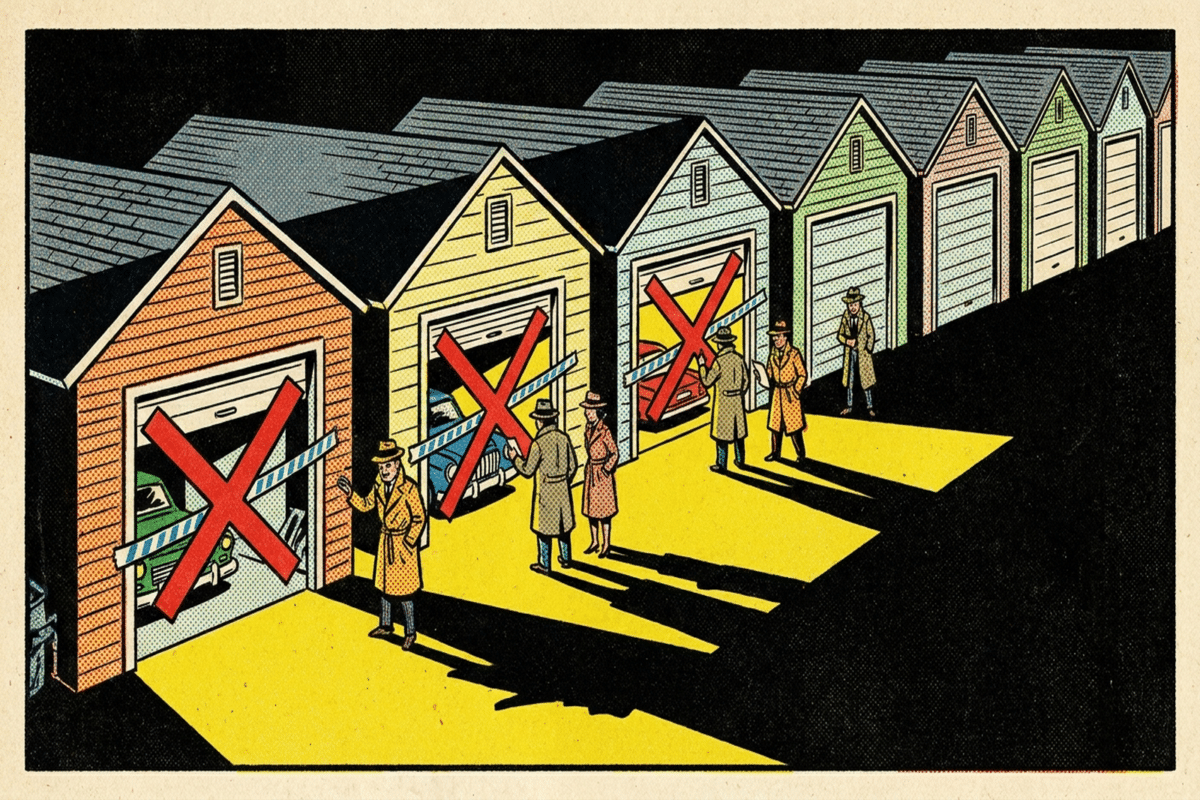

Alertée par le groupement d’intérêt économique Carte Bancaire, la Brigade des Fraudes aux Moyens de Paiement (BFMP) a lancé une enquête en urgence. En à peine trois jours, les enquêteurs identifient et localisent quatre suspects, tous de nationalité roumaine, âgés de 43 à 56 ans.

Des filatures mènent à leur arrestation dans l’Essonne le 13 juin 2025. Les perquisitions réalisées dans leurs domiciles et véhicules aboutissent à la saisie de matériel de “shimming” et de 9 000 euros en espèces, selon Le Parisien. Les quatre hommes ont été mis en examen et placés en détention provisoire le jour même.

Le “shimmer” est redoutable car presque indétectable. Ce boîtier, inséré à l’intérieur du lecteur de carte, fonctionne en interceptant la communication entre la puce et le terminal. Il ne modifie ni l’apparence ni le fonctionnement du TPE (terminal de paiement électronique). La transaction s’effectue normalement, ce qui rend toute suspicion impossible pour l’usager.

Ce système est souvent utilisé sur les distributeurs de billets, mais sa migration vers les stations-service représente une nouvelle étape préoccupante. D’autant plus que d’autres stations ou distributeurs pourraient avoir été visés, comme l’indique le ministère public dans les colonnes du Parisien : « Les malfaiteurs, itinérants, installaient des dispositifs de shimming sur des lecteurs de cartes bancaires, notamment dans les pompes à essence ».

Le démantèlement du réseau ne signe pas la fin de l’affaire. Les complices situés en Espagne n’ont pas encore été arrêtés, et l’ampleur réelle de l’escroquerie reste inconnue. Combien de cartes ont été clonées ? Quel est le montant total des retraits frauduleux ? Combien de stations ont été équipées de dispositifs pirates ? Toutes ces questions restent en suspens.

Selon le Code monétaire et financier, les victimes disposent de 12 mois pour signaler un prélèvement frauduleux et être remboursées dans un délai de 24 heures. Encore faut-il qu’elles détectent l’anomalie à temps.